ТОР 5 статей:

Методические подходы к анализу финансового состояния предприятия

Проблема периодизации русской литературы ХХ века. Краткая характеристика второй половины ХХ века

Характеристика шлифовальных кругов и ее маркировка

Служебные части речи. Предлог. Союз. Частицы

КАТЕГОРИИ:

- Археология

- Архитектура

- Астрономия

- Аудит

- Биология

- Ботаника

- Бухгалтерский учёт

- Войное дело

- Генетика

- География

- Геология

- Дизайн

- Искусство

- История

- Кино

- Кулинария

- Культура

- Литература

- Математика

- Медицина

- Металлургия

- Мифология

- Музыка

- Психология

- Религия

- Спорт

- Строительство

- Техника

- Транспорт

- Туризм

- Усадьба

- Физика

- Фотография

- Химия

- Экология

- Электричество

- Электроника

- Энергетика

ЛАБОРАТОРНАЯ РАБОТА №16

«Сетевая антивирусная защита»

Цель работы: научится обеспечивать антивирусную защиту сети.

Краткие теоретические и учебно-методические материалы по теме практической работы:

Антивирусное ПО- это термин, означающий компьютерную программу, которая пытается определить, нейтрализовать или уничтожить вредоносные программы. Этот тип программного обеспечения носит такое название потому, что самые первые антивирусные программы были созданы специально для борьбы с компьютерными вирусами. Однако, большинство современных антивирусных программ создаются для борьбы с широким спектром угроз, включая вирусов-червей, фишинг-атаки, руткитов, троянских программ и других вредоносных программ. Выделяют следующие виды антивирусов в зависимости от их принципа действия (определяющего функциональность):

- Сканеры (устаревший вариант "полифаги") Определяют наличие вируса по БД, хранящей сигнатуры (или их контрольные суммы) вирусов. Их эффективность определяется актуальностью вирусной базы и наличием эвристического анализатора (см. Эвристическое сканирование).

- Ревизоры запоминают состояние файловой системы, что делает в дальнейшем возможным анализ изменений. (Класс близкий к IDS).

- Сторожа (мониторы) Отслеживают потенциально опасные операции, выдавая пользователю соответствующий запрос на разрешение/запрещение операции.

- Вакцины Изменяют прививаемый файл таким образом, чтобы вирус, против которого делается прививка, уже считал файл заражённым. В современных (2007) условиях, когда количество возможных вирусов измеряется десятками тысяч, этот подход неприменим.

- Антивирусное программное обеспечение обычно использует два отличных друг от друга метода для выполнения своих задач:

- Сканирование файлов для поиска известных вирусов, соответствующих определению в антивирусных базах.

- Обнаружение подозрительного поведения любой из программ, похожего на поведение заражённой программы.

Метод соответствия определению вирусов в словаре

Это метод, когда антивирусная программа, просматривая файл, обращается к антивирусным базам, которые составлены производителем программы-антивируса. В случае соответствия какого-либо участка кода просматриваемой программы известному коду (сигнатуре) вируса в базах, программа антивирус может по запросу выполнить одно из следующих действий:

1. Удалить инфицированный файл.

2. Заблокировать доступ к инфицированному файлу.

3. Отправить файл в карантин (то есть сделать его недоступным для выполнения, с целью недопущения дальнейшего распространения вируса).

4. Попытаться восстановить файл, удалив сам вирус из тела файла.

5. В случае невозможности лечения/удаления, выполнить эту процедуру при перезагрузке.

Хотя антивирусные программы, созданные на основе поиска соответствия определению вируса в словаре, при обычных обстоятельствах, могут достаточно эффективно препятствовать вспышкам заражения компьютеров, авторы вирусов стараются держаться на полшага впереди таких программ-антивирусов, создавая «олигоморфические», «полиморфические» и, самые новые, «метаморфические» вирусы, в которых некоторые части шифруются или искажаются так, чтобы невозможно было обнаружить совпадение с определением в словаре вирусов.

Метод обнаружения странного поведения программ

Антивирусы, использующие метод обнаружения подозрительного поведения программ не пытаются идентифицировать известные вирусы, вместо этого они прослеживают поведение всех программ. Если программа пытается записать какие-то данные в исполняемый файл (exe-файл), программа-антивирус может пометить этот файл, предупредить пользователя и спросить что следует сделать. В настоящее время, подобные превентивные методы обнаружения вредоносного кода, в том или ином виде, широко применяются в качестве модуля антивирусной программы, а не отдельного продукта.

Другие названия: Проактивная защита, Поведенческий блокиратор, Host Intrusion Prevention System (HIPS). В отличие от метода поиска соответствия определению вируса в антивирусных базах, метод обнаружения подозрительного поведения даёт защиту от новых вирусов, которых ещё нет в антивирусных базах. Однако следует учитывать, что программы или модули, построенные на этом методе, выдают также большое количество предупреждений (в некоторых режимах работы), что делает пользователя мало восприимчивым ко всем предупреждениям. В последнее время эта проблема ещё более ухудшилась, так как стало появляться всё больше не вредоносных программ, модифицирующих другие exe-файлы, несмотря на существующую проблему ошибочных предупреждений. Несмотря на наличие большого количества предупреждающих диалогов, в современном антивирусном программном обеспечении этот метод используется всё больше и больше. Так, в 2006 году вышло несколько продуктов, впервые реализовавших этот метод: Kaspersky Internet Security, Kaspersky Antivirus, Safe'n'Sec, F-Secure Internet Security, Outpost Firewall Pro, DefenceWall. Многие программы класса файрволл издавна имели в своем составе модуль обнаружения странного поведения программ.

Метод обнаружения при помощи эмуляции

Некоторые программы-антивирусы пытаются имитировать начало выполнения кода каждой новой вызываемой на исполнение программы перед тем как передать ей управление. Если программа использует самоизменяющийся код или проявляет себя как вирус (то есть немедленно начинает искать другие exe-файлы например), такая программа будет считаться вредоносной, способной заразить другие файлы. Однако этот метод тоже изобилует большим количеством ошибочных предупреждений.

Другие методы обнаружения вирусов

Ряд других методов предлагается в исследованиях и используется в антивирусных программах (см. Эвристическое сканирование).

В лабораторной работе используется программное обеспечение Symantec AntiVirus Corporate Edition. Данное ПО обеспечивает автоматическую защиту от вредоносного ПО рабочих станций и сетевых серверов, увеличивая время бесперебойной работы всей корпоративной системы. Централизованные средства конфигурирования, установки, сигнализации и регистрации определяют, какие узлы уязвимы для атак. Встроенные средства реагирования от лидера в области информационной безопасности помогают предприятиям максимизировать время бесперебойной работы, уменьшить стоимость владения и гарантировать целостность данных.

Основные характеристики:

- Обеспечивает улучшенную защиту от вирусов для всего предприятия и мониторинг с единой консоли управления.

- Средства постоянного осмотра автоматически выявляют и удаляют программы-шпионы, блокируя их запуск или установку на компьютере.

- Встроенные средства создания графических отчетов с веб-интерфейсом и централизованное управление с одной консоли.

- Эффективная защита от программ-шпионов и программ показа рекламы, в том числе:

- Усовершенствованная функция удаления программ-шпионов, которая автоматически предотвращает установку программ-шпионов.

- Обнаружение и удаление скрытых программ-шпионов.

- Изучение влияния программ-шпионов на основании таблицы влияния угроз, созданной компанией Symantec.

Задания для практического занятия:

Задание 1. Установите серверную часть антивируса.

1. Подключите к виртуальной машине VM-2 образ диска с программным обеспечением CD-For-LAB.iso.

2. Запустите виртуальную машину и перейдите в каталог с установочными файлами антивируса (Symantec1).

3. Запустите установку (двойной щелчок по файлу Setup.exe).

4. Ознакомьтесь с информацией мастера и щелкните Далее.

5. Ознакомьтесь с лицензионным соглашением:

- выберите Я согласен с условиями лицензионного соглашения;

- подтвердите выбор кнопкой Далее.

6. Выберите установку сервера радиокнопкой Установка сервера и щелкните Далее.

Рисунок 1. Окно выбора установки сервера или клиента.

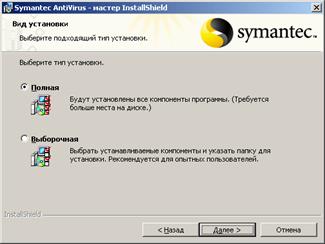

7. Укажите тип установки Полная и щелкните Далее.

Рисунок 2. Выбор типа установки.

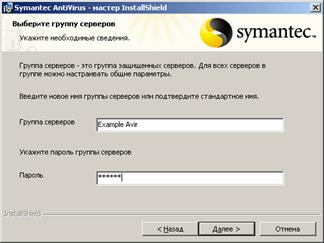

8. Укажите данные группы серверов:

- введите в поле Группа серверов, название группы серверов - Example Avir;

- введите в поле Пароль - пароль для создаваемой группы серверов - 123456;

- подтвердите изменения кнопкой Далее.

- подтвердите создание группы серверов, повторно введя пароль и щелкните ОК.

Рисунок 3. Задание имени группы серверов.

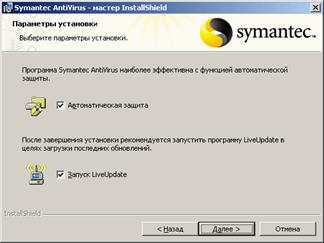

9. Ознакомьтесь с информацией о параметрах Автозащиты и щелкните Далее.

Рисунок 4. Параметры автозащиты.

10. Ознакомьтесь с итоговой информацией мастера установки и запустите установку кнопкой Установить.

11. Завершите установку кнопкой Готово.

12. Автоматически откроется окно обновления антивируса.

13. Обновите установленный антивирус кнопкой Обновить.

Задание 2. Установите центр управления антивирусом.

1. Перейдите в каталог с установочными файлами (Symantec2).

2. Запустите установку двойным щелчком по файлу Setup.exe.

3. Ознакомьтесь с информацией мастера и щелкните Далее.

4. Ознакомьтесь с лицензионным соглашением:

- выберите Я согласен с условиями лицензионного соглашения;

- подтвердите выбор кнопкой Далее.

5. Ознакомьтесь с информацией об устанавливаемых компонентах и щелкните Далее.

6. Укажите каталог установки По умолчанию и щелкните Далее.

7. Активируйте установку кнопкой Установить.

8. Завершите установку кнопкой Готово.

9. Появится сообщение о необходимости перезагрузки компьютера.

10. Перезагрузите виртуальный компьютер кнопкой Да.

Задание 3. Выполните первоначальную настройку серверной части антивируса.

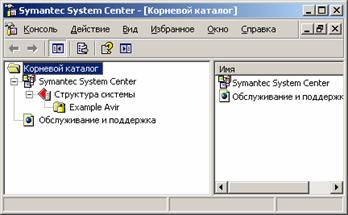

1. Запустите оснастку управления антивирусом (Пуск/Symantec System Center Console/ Symantec System Center Console).

Рисунок 5. Оснастка управления антивирусом.

2. Укажите первичный (основной) антивирусный сервер:

- активируйте группу, созданную при установке антивирусного сервера, например Example Avir;

- разблокируйте группу:

- выполните команду контекстного меню Разблокировать группу серверов;

- введите пароль, указанный при установке антивирусного сервера - 123456;

- установите флажок Запомнить пароль;

- подтвердите разблокирование группы кнопкой ОК;

- активируйте ваш сервер, например win2003 и выполните команду контекстного меню Сделать сервер первичным;

- ознакомьтесь с информацией о назначении первичного сервера и щелкните Да;

3. Выполните настройку планового сканирования для клиентов:

- активируйте в левой части оснастки управления антивирусом сервер win2003;

- откройте диалоговое окно Плановые осмотры (Действия/Все задачи/Плановые осмотры…) и перейдите на вкладку Осмотры клиентов;

- создайте регулярный осмотр каждую неделю в 20.00:

- откройте диалоговое окно Новый осмотр кнопкой Создать;

- введите в поле Имя – Еженедельный осмотр;

- выберите в разделе Осматривать в – <Месяц>;

- введите в разделе Время – 20.00;

- завершите ввод параметров кнопкой ОК.

- закройте диалоговое окно Плановые осмотры кнопкой ОК.

4. Закройте оснастку управления антивирусом.

5. Переключитесь в физический компьютер.

Задание 4. Установите клиентскую часть антивируса.

1. Скопируйте в виртуальную машину VM-2 каталог (Symantec1) с установочными файлами антивируса.

2. Переключитесь в виртуальную машину.

4. Запустите установку (двойной щелчок по файлу Setup.exe).

5. Ознакомьтесь с информацией мастера и щелкните Далее.

6. Ознакомьтесь с лицензионным соглашением:

- выберите Я согласен с условиями лицензионного соглашения;

- подтвердите выбор кнопкой Далее.

7. Выберите установку клиента радиокнопкой Установка клиента и щелкните Далее.

Рисунок 7. Окно выбора установки сервера или клиента.

8. Укажите тип установки - Полная и щелкните Далее.

9. Укажите тип сетевой установки – Управляемый и щелкните Далее.

10. Введите имя компьютера с установленным серверным антивирусом - win2003.

Рисунок 8. Ввод имени сервера с установленным антивирусом.

11. Активируйте установку кнопкой Установить.

12. Завершите установку кнопкой Готово.

Контрольные вопросы:

1. Какие цели выполняет сетевая антивирусная защита?

2. Какие сетевые вирусы вы знаете?

3. Что такое DDOS атака?

4. Какие параметры являются основными для защиты от вирусов в сети?

5. Какие средства операционной системы можно применить для защиты от сетевых атак?

Не нашли, что искали? Воспользуйтесь поиском: