ТОР 5 статей:

Методические подходы к анализу финансового состояния предприятия

Проблема периодизации русской литературы ХХ века. Краткая характеристика второй половины ХХ века

Характеристика шлифовальных кругов и ее маркировка

Служебные части речи. Предлог. Союз. Частицы

КАТЕГОРИИ:

- Археология

- Архитектура

- Астрономия

- Аудит

- Биология

- Ботаника

- Бухгалтерский учёт

- Войное дело

- Генетика

- География

- Геология

- Дизайн

- Искусство

- История

- Кино

- Кулинария

- Культура

- Литература

- Математика

- Медицина

- Металлургия

- Мифология

- Музыка

- Психология

- Религия

- Спорт

- Строительство

- Техника

- Транспорт

- Туризм

- Усадьба

- Физика

- Фотография

- Химия

- Экология

- Электричество

- Электроника

- Энергетика

Два блока открытого текста, состоящие из одинакового набора битов приводят к одинаковым блокам шифрованного текста;

В этом режиме размножение ошибки происходит строго внутри блока и это требует применения методов обнаружения изменения сообщений.

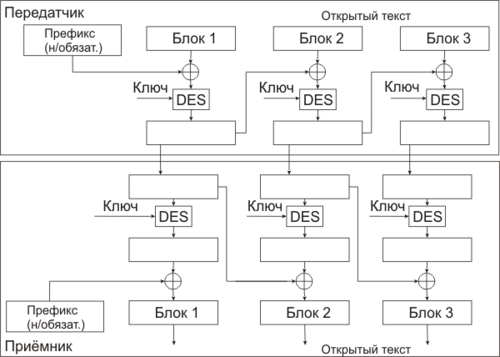

Из-за указанных трудностей режим КЭК не всегда пригоден для текста сообщения общего вида. Усиленным вариантом этого режима, пригодным как для обычных шифров, так и для систем с общим ключом, является режим сцепления блоков в шифре (СБШ) (см. рис. 6.).

Рис. 6. Криптосистемы DES в режиме сцепления блоков в шифре.

Поточные шифры ШТАК, такие как режим ШОС использования DBS, дают ключевой поток, соответствующий длине текста, подлежащего шифрованию без пустых символов в последнем неполном блоке сообщения. Недостаток этого подхода - значительно снижается пропускная способность алгоритма блочного шифрования в режиме ШОС (для DES с 8-и битными байтами в режиме ШОС снижение в 8 и более раз). Эта задача решается, если применять два размера блока при шифровании каждого сообщения: - размер блока основного шифра и - длину сообщения по модулю этого размера блока. Это приводит к пропускной способности, сравнимой с той, которую обеспечивает режим КЭК, однако исключает дополнение пустыми символами открытого текста. Другая особенность шифров ШТАК - необходимость начального заполнения для синхронизации сдвиговых регистров на обоих концах соединения.

Существует два способа начального заполнения:

· для каждого сообщения отдельно и независимо.

· заполнение - как функция сообщения, переданного ранее.

Последний способ не пригоден для общего случая, когда имеет место неупорядоченное поступление сообщений или при наличии ошибок. Так как режимы КЭК и ШОС - самосинхронизирующиеся, размножение ошибок ограничивается и этот факт следует принимать во внимание при разработке методов обнаружения изменения сообщений за счет размножения ошибок.

1.6 Ассиметричные криптосистемы

Концепция криптосистемы с открытым ключом

Эффективными системами криптографической защиты данных являются асимметричные криптосистемы, называемые также криптосистемами с открытым ключом. В таких системах для зашифровки данных используется один ключ, а для расшифровки - другой ключ (отсюда и название - асимметричные). Первый ключ является открытым и может быть опубликован для использования всеми пользователями системы, которые зашифровывают данные. Расшифровка данных с помощью открытого ключа невозможно

Для расшифровки данных получатель зашифрованной информации использует второй ключ, который является секретным. Разумеется, ключ расшифровки не может быть определен из ключа зашифровки.

Обобщенная схема асимметричной криптосистемы с открытым ключом показана на рис. 7. В этой криптосистеме применяют два различных ключа:  - открытый ключ отправителя А;

- открытый ключ отправителя А;  - секретный ключ получателя В. Генератор ключей целесообразно располагать на стороне получателя В (чтобы не пересылать секретный ключ

- секретный ключ получателя В. Генератор ключей целесообразно располагать на стороне получателя В (чтобы не пересылать секретный ключ  по незащищенному каналу). Значения ключей

по незащищенному каналу). Значения ключей  и

и  зависят от начального состояния генератора ключей.

зависят от начального состояния генератора ключей.

Раскрытие секретного ключа  по известному открытому ключу

по известному открытому ключу  должно быть вычислительно неразрешимой задачей.

должно быть вычислительно неразрешимой задачей.

Характерные особенности асимметричных криптосистем:

1. Открытый ключ  и криптограмма

и криптограмма  могут быть отправлены по незащищенным каналам, т.е. противнику известны

могут быть отправлены по незащищенным каналам, т.е. противнику известны  и

и  .

.

2. Алгоритмы шифрования и расшифровки. Открытый ключ  и

и  являются открытыми.

являются открытыми.

Рис. 7. Обобщенная схема асимметричной криптосистемы с открытым ключом.

Рис. 7. Обобщенная схема асимметричной криптосистемы с открытым ключом.

Защита информации в асимметричной криптосистеме основана на секретности ключа  . У. Диффи и М. Хеллман сформулировали требования, выполнение которых обеспечивает безопасность асимметричной криптосистемы:

. У. Диффи и М. Хеллман сформулировали требования, выполнение которых обеспечивает безопасность асимметричной криптосистемы:

· вычисление пары ключей ( ,

,  ) получателем В на основе начального условия должно быть простым;

) получателем В на основе начального условия должно быть простым;

· отправитель А, зная открытый ключ  , и сообщение

, и сообщение  , может легко вычислить криптограмму

, может легко вычислить криптограмму

· получатель В, используя секретный ключ  и криптограмму

и криптограмму  , может легко восстановить исходное сообщение

, может легко восстановить исходное сообщение

· противник, зная открытый ключ  , при попытке вычислить секретный ключ

, при попытке вычислить секретный ключ  наталкивается на непреодолимую вычислительную проблему;

наталкивается на непреодолимую вычислительную проблему;

· противник, зная пару ( ,

,  ), при попытке вычислить исходное сообщение

), при попытке вычислить исходное сообщение  наталкивается на непреодолимую вычислительную проблему.

наталкивается на непреодолимую вычислительную проблему.

1.8 Однонаправленные функции

Концепция асимметричных криптографических систем с открытым ключом основана на применении однонаправленных функций. Пусть  и

и  некоторые произвольные множества.Функции

некоторые произвольные множества.Функции  является однонаправленной, если для всех

является однонаправленной, если для всех  можно легко вычислить функцию

можно легко вычислить функцию  , где

, где  .

.

И в то же время для большинства  достаточно сложно получить значение

достаточно сложно получить значение  , такое, что

, такое, что  (при этом полагают, что существует по крайней мере одно такое значение

(при этом полагают, что существует по крайней мере одно такое значение  ). Основным критерием отнесения функции

). Основным критерием отнесения функции  к классу однонаправленных функций является отсутствие эффективных алгоритмов обратного преобразования

к классу однонаправленных функций является отсутствие эффективных алгоритмов обратного преобразования  .

.

Функция  относится к классу однонаправленных функций с "потайным ходом" в том случае, если она является однонаправленной и, кроме того, возможно эффективное вычисление обратной функции, если известен "потайной ход" (секретное число, строка или другая информация, ассоциирующаяся с данной функцией).

относится к классу однонаправленных функций с "потайным ходом" в том случае, если она является однонаправленной и, кроме того, возможно эффективное вычисление обратной функции, если известен "потайной ход" (секретное число, строка или другая информация, ассоциирующаяся с данной функцией).

1.9 Электронно-цифровая подпись

Проблема аутентификации данных и электронная цифровая подпись

При обмене электронными документами по сети связи существенно снижаются затраты на обработку и хранение документов, убыстряется их поиск.

Целью аутентификации электронных документов является их защита от возможных видов злоумышленных действий, к которым относятся:

· активный перехват - нарушитель, подключившийся к сети, перехватывает документы (файлы) и изменяет их;

· маскарад - абонент С посылает документ абоненту В от имени абонента А;

· ренегатство - абонент А заявляет, что не посылал сообщения абоненту В, хотя на самом деле послал;

· подмена - абонент В изменяет или формирует новый документ и заявляет, что получил его от абонента А;

· повтор - абонент С повторяет ранее переданный документ, который абонент А посылал абоненту В.

Электронная цифровая подпись используется для аутентификации текстов, передаваемых по телекоммуникационным каналам. Функционально она аналогична обычной рукописной подписи и обладает ее основными достоинствами:

· удостоверяет, что подписанный текст исходит от лица, поставившего подпись;

· не дает самому этому лицу возможности отказаться от обязательств, связанных с подписанным текстом;

· гарантирует целостность подписанного текста.

Цифровая подпись представляет собой относительно небольшое количество дополнительной цифровой информации, передаваемой вместе с подписываемым текстом.

Система ЭЦП. включает две процедуры:

1. Процедуру постановки подписи;

2. Процедуру проверки подписи.

В процедуре постановки подписи используется секретный ключ отправителя сообщения, в процедуре проверки подписи - открытый ключ отправителя.

При формировании ЭЦП отправитель прежде всего вычисляет хеш-функцию h(М) подписываемого текста М. Вычисленное значение хеш-функции h(М) представляет собой один короткий блок информации m, характеризующий весь текст М в целом. Затем число m шифруется секретным ключом отправителя. Получаемая при этом пара чисел представляет собой ЭЦП для данного текста М.

При проверке ЭЦП получатель сообщения снова вычисляет хеш-функцию m = h(М) принятого по каналу текста М, после чего при помощи открытого ключа отправителя проверяет, соответствует ли полученная подпись вычисленному значению m хеш-функции.

Принципиальным моментом в системе ЭЦП является невозможность подделки ЭЦП пользователя без знания его секретного ключа подписи.

В качестве подписываемого документа может быть использован любой файл. Подписанный файл создается из неподписанного путем добавления в него одной или более электронных подписей.

Каждая подпись содержит следующую информацию:

1. Дату подписи;

2. Срок окончания действия ключа данной подписи;

3. Информацию о лице, подписавшем файл (Ф.И.О., должность, краткое наименование фирмы);

4. Идентификатор подписавшего (имя открытого ключа);

5. Собственно цифровую подпись.

1.10 Однонаправленные хеш-функции

Хеш-функция предназначена для сжатия подписываемого документа  до нескольких десятков или сотен бит. Хеш-функция h(-) принимает в качестве аргумента сообщение (документ) М произвольной длины и возвращает хеш-значение

до нескольких десятков или сотен бит. Хеш-функция h(-) принимает в качестве аргумента сообщение (документ) М произвольной длины и возвращает хеш-значение  фиксированной длины. Обычно хешированная информация является сжатым двоичным представлением основного сообщения произвольной длины. Следует отметить, что значение хеш-функции

фиксированной длины. Обычно хешированная информация является сжатым двоичным представлением основного сообщения произвольной длины. Следует отметить, что значение хеш-функции  сложным образом зависит от документа

сложным образом зависит от документа  и не позволяет восстановить сам документ

и не позволяет восстановить сам документ  .

.

Хеш-функция должна удовлетворять целому ряду условий:

· хеш-функция должна быть чувствительна к всевозможным изменениям в тексте М, таким как вставки, выбросы, перестановки и т.п.;

· хеш-функция должна обладать свойством необратимости, то есть задача подбора документа  , который обладал бы требуемым значением хеш-функции, должна быть вычислительно неразрешима;

, который обладал бы требуемым значением хеш-функции, должна быть вычислительно неразрешима;

· вероятность того, что значения хеш-функции двух различных документов (вне зависимости от их длин) совпадут, должна быть ничтожно мала.

Большинство хеш-функции строится на основе однонаправленной функции f(-), которая образует выходное значение длиной n при задании двух входных значений длиной n. Этими входами являются блок исходного текста m и хеш-значение  предыдущего блока текста (рис.8):

предыдущего блока текста (рис.8):

Рис. 8. Построение однонаправленной хеш-функции.

Хеш-значение, вычисляемое при вводе последнего блока текста, становится хеш-значением всего сообщения М.

В результате однонаправленная хеш-функция всегда формирует выход фиксированной длины n (независимо от длины входного текста).

1.11 Однонаправленные хеш-функции

на основе симметричных блочных алгоритмов

Однонаправленную хеш-функцию можно построить, используя симметричный блочный алгоритм. Наиболее очевидный подход состоит в том, чтобы шифровать сообщение М посредством блочного алгоритма в режиме СВС или СFВ с помощью фиксированного ключа и некоторого вектора инициализации, Последний блок шифр текста можно рассматривать в качестве хеш-значения сообщения М. При таком подходе не всегда возможно построить безопасную однонаправленную хеш-функцию, но всегда можно получить код аутентификации сообщения MAC (Message Authentication Code).

Более безопасный вариант хеш-функции можно получить, используя блок сообщения в качестве ключа, предыдущее хеш-значение - в качестве входа, а текущее хеш-значение - в качестве выхода. Реальные хеш-функции проектируются еще более сложными. Длина блока обычно определяется длиной ключа, а длина хеш-значения совпадает с длиной блока. Поскольку большинство блочных алгоритмов являются 64-битовыми, некоторые схемы хеширования проектируют так, чтобы хеш-значение имело длину, равную двойной длине блока.

Табл. 1. Схема безопасного хеширования, у которых длина хеш-значения равна длине блока

Первые четыре схемы хеширования, являющиеся безопасными при всех атаках, приведены на рис. 9.

Рис. 9. Четыре схемы безопасного хеширования.

2. ОБЪЕКТЫ И СРЕДСТВА ИССЛЕДОВАНИЯ

Объектами исследования являются алгоритмы шифрования, алгоритмы электронной цифровой подписи и соответствующие стандарты.

2.1 Результаты работы

Отчет должен содержать:

1) постановку задачи;

2) описание работы алгоритма, системы;

3) структурную схему работы алгоритма, системы;

4) листинг;

5) тестовые примеры (входные и выходные данные).

2.2 Варианты заданий для выполнения лабораторной работы

| 1. | Реализация алгоритма Ривеста. |

| 2. | Реализация алгоритма DES – общий. |

| 3. | Реализация алгоритма DES – режим сцепления блоков в СВС шифре. |

| 4. | Реализация алгоритма DES – режим работы ECB (электронный блокнот). |

| 5. | Реализация алгоритма DES – режим работы CFB – обратная связь по шифротексту. |

| 6. | Реализация алгоритма DES – OFB – обратная связь по выходу. |

| 7. | Алгоритм формирования ключей в процессе функционирования DES. |

| 8. | Алгоритм федерального стандарта х9.9. |

| 9. | Алгоритм криптографического преобразования – общий. |

| 10. | Алгоритм криптографического преобразования в режиме простой замены. |

| 11. | Алгоритм криптографического преобразования в режиме гаммирования. |

| 12. | Алгоритм криптографического преобразования в режиме гаммирования с обратной связью |

| 13. | Алгоритм криптографического преобразования в режиме имитовставки. |

| 14. | Алгоритм RSA – общий. |

| 15. | Алгоритм, основанный на схеме шифрования Эль Гамаля. |

| 16. | Алгоритм, основанный на комбинированном методе шифрования |

| 17. | Алгоритм, основанный на комбинированном методе шифрования (симметричные системы с секретном ключом + ассиметричные системы с открытым ключом) – общий. |

| 18. | Алгоритм открытого распределения ключей Диффи-Хеллмана |

| 19. | Алгоритм на основе протокола Kerberos (Цербер) с применением алгоритма DES и других. |

| 20. | Алгоритм цифровой подписи RSA. |

| 21. | Алгоритм цифровой подписи DSA. |

| 22. | Отечественный стандарт цифровой подписи ГОСТ Р34.10-94 (близок к алгоритму DSA). |

| 23. | Алгоритм цифровой подписи с дополнительными функциями по схеме «слепой подписи». |

| 24. | Алгоритм цифровой подписи с дополнительными функциями по схеме «неоспоримой подписи». |

| 25. | Реализация модели защиты ОС – Харрисона-Руззо-Ульмана (модель доступа к данным). |

| 26. | Реализация матричной модели доступа. |

2.3 Контрольные вопросы

1. Концепция криптосистем с открытым ключом. Однонаправленные функции.

2. Особенности симметричных криптосистем.

3. Модель доступа к данным при защите ОС.

4. Электронная цифровая подпись

5. Алгоритмы электронной цифровой подписи

6. Проблемы аутентификации данных и электронная цифровая подпись.

7. Управление криптографическими ключами.

БИБЛИОГРАФИЧЕСКИЙ СПИСОК

1. Защита информации в персональных ЭВМ/ А.В. Спесивцев, В.А. Вернер, А.Ю. Крутяков и др..- М.: Радио и связь, 1993 г.

2. Теоретические основы компьютерной безопасности. Уч. Пособие для вузов по спец. "Компьютерная безопасность", "Компьютерное обеспечение информационной безопасности автоматизированных систем"/ П.Н. Девытин, О.О. Михальский, Д.И. Правиков, А.Ю. Щербатов. – М.: Радио и связь.2000 – 190 с.

3. Основы информационной безопасности. Учебное пособие для вузов/Е.Б. Белов, В.П. Лось, Р.В. Мещеряков, А.А. Шелупанов – М.: Горячая линия – Телеком, 2006-544 с.

4. Введение в защиту информации в автоматизированных системах: Учебное пособие для вузов. – 2-е издание. – М.: Горячая линия – Телеком, 2004-147 с.

Не нашли, что искали? Воспользуйтесь поиском: